Como a estratégia naval do Irã virou ameaça no Estreito de Ormuz

Com pequenas embarcações rápidas e táticas de guerrilha marítima, o Irã pressiona o comércio internacional e aumenta briga com os Estados Unidos

Com pequenas embarcações rápidas e táticas de guerrilha marítima, o Irã pressiona o comércio internacional e aumenta briga com os Estados Unidos

Moscou afirmou que as ações militares no Oriente Médio aumentaram a instabilidade global e interromperam negociações diplomáticas envolvendo o programa nuclear iraniano

Especialista afirma que Banco Central segue técnico diante das pressões políticas e alerta que conflitos internacionais já afetam inflação, petróleo e juros no Brasil

Muitos microempreendedores acreditam que pagar o DAS já garante uma aposentadoria alta no futuro, mas especialistas alertam que a contribuição padrão do MEI tem limitações e exige planejamento previdenciário

Conversas completas e leituras para quem valoriza contexto, tempo e profundidade.

📩 Descubra o mundo pelos olhos de Mara Luquet! A fundadora do MyNews compartilha insights exclusivos sobre longevidade, política, economia e finanças pessoais diretamente de suas vivências no Brasil, na Costa Rica, em Lisboa e em suas viagens pelo país e pelo mundo. Na newsletter ‘Recado da Mara’, você encontra histórias que não chegam aos jornais, análises afiadas e reflexões de quem vive o jornalismo além da redação. Assine e acompanhe!

E AGORA, FLÁVIO?

E AGORA, FLÁVIO?

Conflito no Oriente Médio

Conflito no Oriente Médio

E AGORA, FLÁVIO?

E AGORA, FLÁVIO?

Mercado financeiro

Mercado financeiro

Benefícios sociais

Benefícios sociais

Conflito no Oriente Médio

Conflito no Oriente Médio

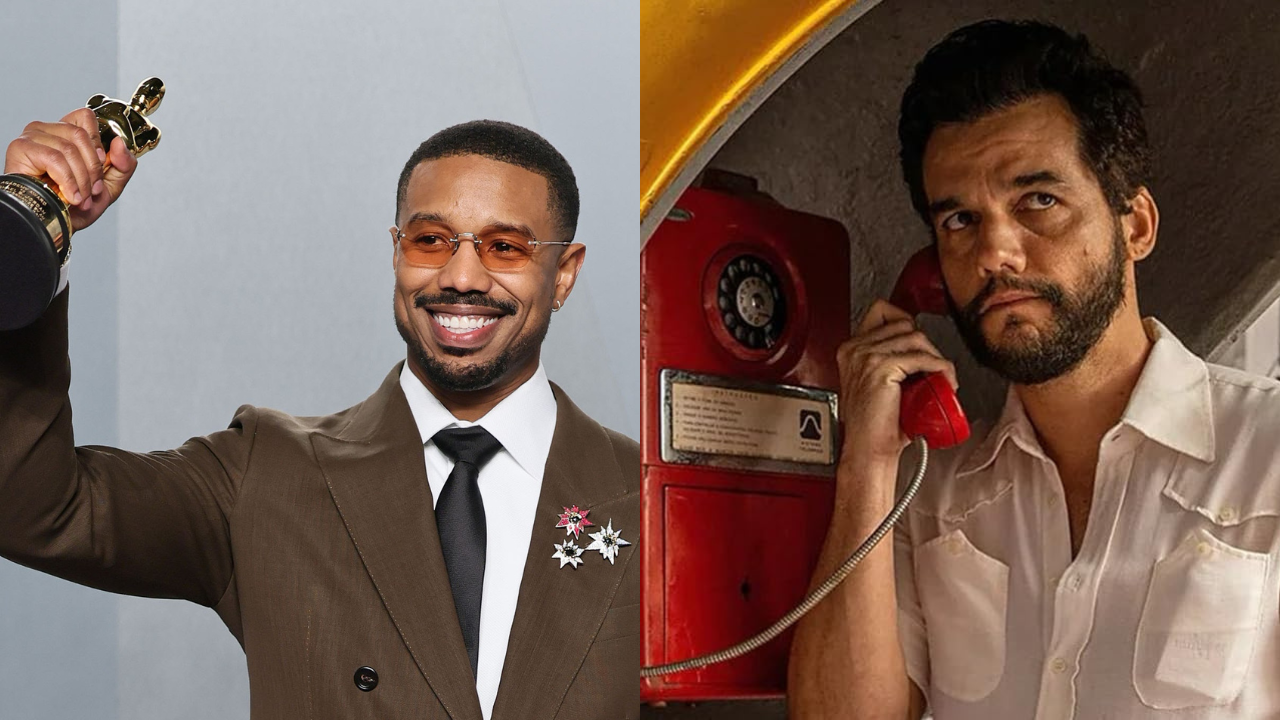

cinema brasileiro

cinema brasileiro

Sustentabilidade

Sustentabilidade

oriente médio

oriente médio

crise humanitária

crise humanitária

Sustentabilidade

Sustentabilidade

Decisão da União Europeia pode afetar exportações brasileiras de carne, ovos, mel e peixes por supostas falhas no controle sanitário da pecuária

Continuar lendo

Projetos de recuperação ambiental aceleram crescimento de espécies e reforçam a resiliência da floresta onde vivem 72% dos brasileiros

Continuar lendo CRIME AMBIENTAL

CRIME AMBIENTAL

QUESTÃO DE SOBREVIVÊNCIA

QUESTÃO DE SOBREVIVÊNCIA

É DO BRASIL!

É DO BRASIL!